hideout-lastation.com

hideout-lastation.com

10 hackers notoires qui ont fait les manchettes

Quand les gens entendent parler du mot «hacker», ils pensent généralement à ceux qui sont considérés comme des hackers au chapeau noir. Par opposition aux hackers de chapeau blanc, qui piratent les systèmes informatiques pour aider à corriger les failles dans la sécurité, les hackers de chapeau noir piratent pour plus de gains illicites . Que ce soit pour de l'argent, des informations personnelles ou simplement pour le plaisir, les hackers au chapeau noir font des ravages sur les systèmes informatiques et laissent généralement derrière eux une traînée de victimes.

Dans ce post, nous examinerons brièvement la vie, les motivations et les résultats de 10 hackers qui ont fait les gros titres en ciblant et en piratant de grandes organisations et même des gouvernements. Certains ont de bonnes intentions tandis que d'autres n'ont aucun scrupule de piratage pour leur bénéfice personnel, mais peu importe leur raisonnement, ce sont des pirates informatiques qui gardent une grande organisation sur leurs gardes quand il s'agit des mesures de sécurité qu'ils utilisent dans leurs systèmes.

1. Hector Xavier Monsegur (Sabu)

Sabu est bien connu comme l'un des fondateurs de LulzSec, l'infâme groupe de hackers au chapeau noir qui a infiltré et volé des informations sur des sites gouvernementaux et corporatifs, tous principalement "pour le lulz" ou en d'autres termes, le divertissement. Sa véritable identité a finalement été découverte par le FBI et on lui a donné le choix: devenir informateur ou aller en prison.

Monsegur a choisi le premier et a coopéré avec le FBI, piratant avec son équipe Lulzsec tout en gardant un œil sur leurs activités et en rendant compte au gouvernement fédéral. Cela a finalement conduit à la capture des autres membres et à la fin de Lulzsec. Monsegur a passé seulement 7 mois en prison en raison de sa coopération. Comptez le chanceux parce que sa phrase originale était supposée être une bonne 26 années.

2. Kevin Mitnick

2. Kevin Mitnick Kevin Mitnick était un hacker avant que les ordinateurs soient cool, ou mainstream. Son premier piratage a été fait à l'âge de 15 ans, en 1978, grâce à une méthode connue sous le nom d'ingénierie sociale, impliquant un perforateur de tickets et une benne à ordures. Fondamentalement, il pouvait obtenir toutes les promenades en bus gratuites qu'il voulait avec une carte perforée contrefaite .

Son premier piratage informatique était cependant pour un accès non autorisé aux systèmes informatiques de Digital Equipment Corporation . Il a été emprisonné pendant 12 mois plus une libération surveillée de 3 ans. Il a brisé l'entente de trois ans lorsqu'il a piraté les ordinateurs de messagerie vocale de Pacific Bell, et un mandat d'arrestation a été publié à son nom, qu'il a réussi à éviter pendant deux ans et demi.

Pendant son temps libre, il a commencé à faire du piratage informatique, utilisant des téléphones cellulaires clonés pour dissimuler son emplacement et s'introduire dans les systèmes de certaines des plus grandes entreprises de téléphonie cellulaire et d'informatique. Il a finalement été attrapé et fait pour servir 5 ans de prison. Il dirige maintenant une société de sécurité informatique, Mitnick Security Consulting.

3. Gary McKinnon (Solo)

3. Gary McKinnon (Solo) Selon les procureurs américains, le pirate écossais Gary McKinnon était responsable du "plus gros piratage informatique de tous les temps" . Il a piraté 97 ordinateurs militaires américains et de la NASA en 2002. Et ce n'est pas une simple rupture moins de quelques mois après le 11 septembre.

Il a fait de véritables dégâts aux infrastructures militaires américaines, stoppant l'approvisionnement en munitions de la flotte de l'Atlantique de la marine américaine et, pour une raison quelconque, il a laissé des messages anti-américains et railleurs sur les ordinateurs. McKinnon a le syndrome d'Asperger et quand il a été attrapé, McKinnon, il a prétendu qu'il cherchait seulement la preuve d'OVNIS, la technologie anti-gravité et la suppression d'énergie libre.

Le gouvernement américain a essayé de l'extrader pour le procès mais ne pouvait pas le faire en raison de son état de santé, et le fait que les experts médicaux le considèrent comme un risque de suicide devrait lui faire quitter le Royaume-Uni pour subir son procès. À la fin d'un tir à la corde de 10 ans, les procureurs ont décidé d'abandonner tous les plans pour le poursuivre sur le sol britannique en raison des complications de sa présence au Royaume-Uni et de la preuve et des témoins aux États-Unis .

4. Ehud Tenenbaum (L'analyseur)

4. Ehud Tenenbaum (L'analyseur) À l'âge de 19 ans en 1998, le hacker israélien Ehud Tenenbaum était à la tête d'un groupe de hackers qui ont réussi à pénétrer dans les systèmes informatiques de la NASA, des forces militaires américaines et israéliennes et de plusieurs universités américaines et israéliennes. Ils ont installé des backdoors pour obtenir des informations classifiées. Le sous-ministre américain de la Défense, John Hamre, l'a qualifié d '«attaque la plus organisée et la plus systématique à ce jour». Ils pensaient que le piratage avait été commis par le gouvernement irakien .

Afin d'arrêter les attaques et de capturer les hackers, plusieurs branches du gouvernement américain ont rassemblé leurs agents et entamé une enquête (nom de code Solar Sunrise). Ils réussissent finalement à capturer le Tenenbaum et son équipe. En 2001, il a été condamné à 18 mois de prison dont il n'a purgé que 8 mois.

Il a par la suite été arrêté à nouveau en 2008 pour piratage d'institutions financières et vol de numéros de carte de crédit - les dommages totalisaient environ 1, 5 million de dollars. Il a plaidé coupable et a accepté une négociation de plaidoyer pour sa coopération dans l'enquête.

5. Jonathan James (c0mrade)

5. Jonathan James (c0mrade) À l'âge de 15 ans, Jonathan James a été surpris en train d'entrer dans le système scolaire BellSouth et Miami-Dade. Cela a conduit à la découverte qu'il avait un accès de porte dérobée à une division du département de la Défense des États-Unis - essentiellement, il avait accès à des milliers de messages des employés.

Il avait également piraté la NASA et obtenu le code source des fonctions de soutien à la vie à la Station spatiale internationale. L'intrusion a forcé la NASA à fermer leurs ordinateurs pendant trois semaines, et 41 000 $ pour réparer le système. James a été arrêté et fait servir six mois dans un établissement correctionnel fédéral .

Plus tard en 2007, James était soupçonné d'avoir aidé certains de ses amis hackers à commettre une gigantesque piraterie informatique qui compromettait l'information sur le crédit de millions de personnes. Il a nié à plusieurs reprises sa participation mais a néanmoins été attaqué par les services secrets. En 2008, il s'est suicidé par balles à la tête, croyant qu'il ne recevrait pas la justice appropriée.

6. Edward Snowden

6. Edward Snowden Edward Snowden est devenu un nom connu en fermant le couvercle du programme d'espionnage de la NSA. L'agence espionnait régulièrement des Américains dans une échelle sans précédent. Comment Snowden a-t-il mis la main sur des preuves pour prouver cette allégation? Eh bien, il n'avait pas vraiment besoin de s'appuyer sur des outils de piratage. Comme Mitnick, tout ce qu'il avait à faire était d'utiliser l'ingénierie sociale - oh, et il a profité d'une politique de sécurité brisée pour avoir accès aux fichiers.

Vous voyez, Snowden travaillait en tant qu'administrateur système pour la NSA et pouvait accéder à la majorité de leurs documents top secret, et il n'y avait pratiquement personne pour l'auditionner pour des fuites potentielles. S'il ne pouvait pas obtenir un document, tout ce qu'il avait à faire était d'obtenir les informations d'identification de quelqu'un qui avait accès - les gens supposaient déjà que les administrateurs système avaient déjà accès à eux.

Après les révélations, Snowden s'est enfui en Russie où il a obtenu l'asile politique.

7. Andrew Auernheimer (weev)

7. Andrew Auernheimer (weev) Le weev est un hacker au chapeau gris et un troll Internet, gagnant d'abord la notoriété pour avoir revendiqué la responsabilité d'un piratage sur Amazon où les livres sur les questions gays ont été reclassés en tant que pornographie . Il est très connu pour ses singeries à la traîne, devenant une fois le président un groupe dédié à la pêche à la traîne avec des logiciels malveillants, du piratage de sites Web et des images de choc.

De ce groupe est né Goatse Security, un groupe de chapeaux gris créé pour se distancer des singeries trolling des premiers. En 2010, il a aidé à trouver sur le site Internet d'AT & T une vulnérabilité qui exposait les courriels des utilisateurs d'iPad, dont certains appartenaient à des célébrités et à des responsables militaires.

Alors qu'ils ont fini par remettre l'exploit à AT & T, ils sont d'abord allés à une agence de presse pour partager leur découverte. Cela a conduit à une enquête criminelle où il a été accusé par le FBI pour le piratage et a été condamné à 41 mois de prison.

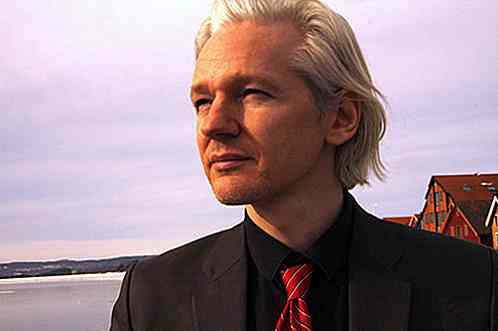

8. Julian Assenge (Mendex)

8. Julian Assenge (Mendex) Aujourd'hui, Julian Assenge est connu comme le créateur et le visage public de Wikileaks, l'organisation en ligne qui publie des documents gouvernementaux et corporatifs. Mais avant cela, à la fin des années 80, à l'âge de 16 ans, il était connu sous le nom de Mendex et, avec deux autres hackers, ils formaient des Subversifs Internationaux , ce qu'ils considèrent comme un groupe de piratage éthique.

Il a ensuite piraté plusieurs cibles prestigieuses telles que le Département américain de la défense, la NASA, Lockheed Martin, pour n'en nommer que quelques-unes. Il a finalement été pris en train de pirater Nortel en 1991 à l'âge de 20 ans. Il a plaidé coupable à 35 chefs d'accusation . Il a réussi à éviter de lourdes pénalités en raison d'une intention non malveillante perçue et d'une enfance perturbée, causée par le fait que sa mère faisait partie d'un groupe New Age controversé et se déplaçait fréquemment.

9. Jeremy Hammond

9. Jeremy Hammond Jeremy Hammond est un activiste politique et il utilise ses compétences de piratage informatique pour aider à son activisme. Par exemple, pendant le DEFCON 2004, il a encouragé la «désobéissance civile électronique» à l'audience comme une forme de protestation contre la Convention nationale républicaine annuelle.

Il a fondé HackThisSite, une façon de s'entraîner serait hackers avec tous les outils du métier, se décrivant comme "une organisation à but non lucratif qui s'efforce de protéger une bonne culture de sécurité et une atmosphère d'apprentissage". Il a surtout eu des ennuis avec la loi avec son activisme, en refusant de suivre les ordres de la police lorsqu'il protestait .

Mais ce qui l'a finalement arrêté (et une peine de 10 ans) était le piratage de la firme d'intelligence privée Stratfor en 2012. Il avait divulgué une liste de clients à Wikileaks et avait fait don de plusieurs millions de dollars à plusieurs organisations caritatives. Une chose intéressante que vous pourriez aimer était que Hammond ait été capturé par Sabu (de # 1) qui travaillait avec le FBI en tant qu'informateur à l'époque.

10. Le bouffon

10. Le bouffon Le Jester est un militant de l'Internet et se décrit lui-même comme un hacktiviste du chapeau gris. Sa véritable identité est inconnue à part le fait qu'il est un ancien soldat qui avait servi des tournées en Afghanistan et ailleurs. Le bouffon s'est fait un nom en piratant plusieurs sites qu'il perçoit comme anti-américains.

Sa première attaque publique était contre les talibans et d'autres groupes djihadistes apparentés sur Internet. Il a également piraté le site Web de l'église baptiste de Westboro pour manquer de respect aux funérailles des troupes américaines. Il a également DDoS plusieurs sites Web qui, selon lui, mettent en danger les troupes américaines à l'étranger, comme Wikileaks.

Non seulement cela, il a piraté les pays qui montrent un soutien pour Snowden, comme l'Équateur, DDoS-ing leur Bourse et site web de T ourism. Le Jester est toujours actif sur Twitter et son blog, où il donne régulièrement ses opinions.

www.wikileaks.org - TANGO DOWN - INDEFINITLEY - pour avoir tenté de mettre en danger la vie de nos troupes et 'd'autres biens' #wikileaks #fail

28 novembre 2010

La vérification en deux étapes de Google Phone invite maintenant avec plus d'informations

L'une des plaintes les plus fréquentes que beaucoup ont signalées au cours du processus de vérification en deux étapes de Google pour renforcer la sécurité de votre compte Gmail, est que l'invite ne vous donne vraiment pas beaucoup d'informations sur la tentative de connexion. Cela ne sera plus le cas car Google modifie ces invites pour leur permettre d'afficher des informations supplémentaires sur la tentative de connexion .Dispon

XD Guru est le site de ressources 1 que tous les utilisateurs d'Adobe XD doivent connaître

J'ai perdu la trace de combien de sites de freebie sont en ligne aujourd'hui. La plupart se concentrent sur les logiciels Adobe traditionnels tels que Photoshop et Illustrator, mais vous ne trouverez pas grand-chose sur le nouveau programme d'Adobe Experience Design (XD pour faire court)