hideout-lastation.com

hideout-lastation.com

Stegano - Malware que tous les utilisateurs d'Internet Explorer connaissent

Des chercheurs ont découvert un logiciel malveillant appelé Stegano qui a ciblé des millions d'utilisateurs inconscients d'Internet Explorer sur des sites Web populaires. La partie la plus effrayante à propos de ce malware est qu'il parvient à passer inaperçu pendant deux ans avant que quelqu'un n'arrive à le détecter .

Les attaques de Stegano commencent par des publicités infectées par javascript pour une application de capture d'écran appelée "Broxu" et un outil de confidentialité appelé "Browser Defense" . Ces annonces sont ensuite diffusées dans des réseaux publicitaires plus importants et apparaissent plus tard sur les principaux sites d'informations qui seront éventuellement visités par des millions d'utilisateurs non avertis.

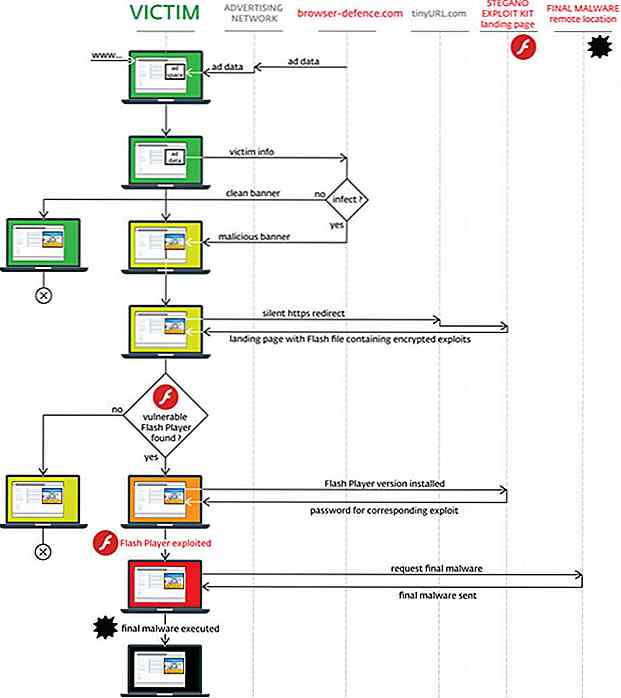

Lorsque l'annonce infectée apparaît, Stegano analyse, extrait et exécute ensuite un code qui exploite une vulnérabilité Internet Explorer connue. Une fois qu'il confirme que l'environnement dans lequel il s'exécute est effectivement vulnérable, Stegano chargerait un iframe d'un pixel qui redirige l'utilisateur vers sa page de destination.

Lorsque l'annonce infectée apparaît, Stegano analyse, extrait et exécute ensuite un code qui exploite une vulnérabilité Internet Explorer connue. Une fois qu'il confirme que l'environnement dans lequel il s'exécute est effectivement vulnérable, Stegano chargerait un iframe d'un pixel qui redirige l'utilisateur vers sa page de destination.La page de destination chargerait alors un fichier capable d'exploiter trois vulnérabilités Flash différentes.

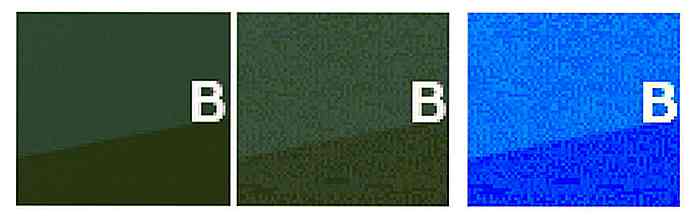

Le moment où Stegano sait que votre machine est vulnérable, il affichera un fichier GIF spécial contenant des données en cache . Cette image infectée par des logiciels malveillants peut être identifiée lorsque vous effectuez un zoom sur elle, car elle contient un code de type QR qui n'est pas particulièrement visible à l'œil nu.

Le moment où Stegano sait que votre machine est vulnérable, il affichera un fichier GIF spécial contenant des données en cache . Cette image infectée par des logiciels malveillants peut être identifiée lorsque vous effectuez un zoom sur elle, car elle contient un code de type QR qui n'est pas particulièrement visible à l'œil nu.Enfin, il effectuera une dernière vérification de sécurité qui analyse tous les logiciels de sécurité. Si l'analyse ne parvient pas à détecter quoi que ce soit qui pourrait l'exposer, le logiciel malveillant téléchargerait et lancerait la charge utile, laissant les machines infectées avec une porte dérobée, un keylogger, un fabricant de captures d'écran et un fabricant de vidéos .

Comme Stegano s'appuie sur Internet Explorer et Flash pour fonctionner, la précaution la plus simple est d'éviter les deux. Les chercheurs ont également mentionné que les logiciels malveillants peuvent être évités grâce à des logiciels entièrement corrigés, c'est-à-dire «une solution de sécurité Internet fiable et à jour» .

Comme Stegano s'appuie sur Internet Explorer et Flash pour fonctionner, la précaution la plus simple est d'éviter les deux. Les chercheurs ont également mentionné que les logiciels malveillants peuvent être évités grâce à des logiciels entièrement corrigés, c'est-à-dire «une solution de sécurité Internet fiable et à jour» .Source: ESET

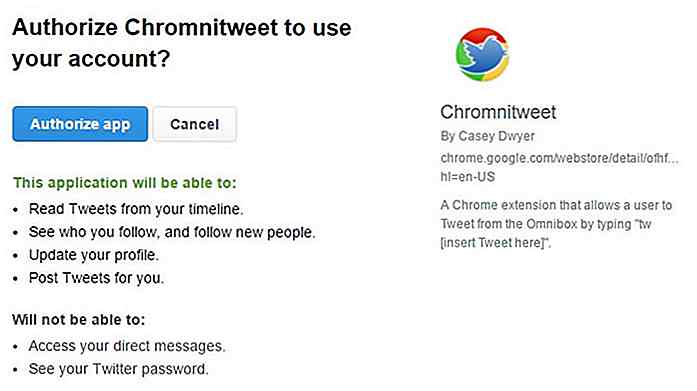

Tweet directement à partir de la barre d'adresse Chrome avec Chromnitweet

La barre d'adresse de Chrome est plutôt pratique car elle agit à la fois comme un outil de navigation et une barre de recherche. Maintenant, vous pouvez même tweeter à partir d'elle en utilisant une extension appelée Chromnitweet.Une fois que vous avez téléchargé et installé cette extension sur votre navigateur Chrome, tout ce que vous devez faire est d'autoriser l'extension à utiliser votre compte Twitter.De là, vo

Un regard dans: Règle du document CSS4

Beaucoup de sites Web ont beaucoup de pages, mais toutes ces pages sont généralement stylisées avec une seule feuille de style. Servir une seule feuille de style est une bonne pratique pour minimiser les requêtes HTTP permettant aux pages de se charger plus rapidement dans un navigateur.Cependant, il y aura un tas de règles de style contenues dans la feuille de style qui sont inutiles pour certaines pages. Don